TLS (Transport Layer Security) est un protocole standard de l’Internet Engineering Task Force (IETF) qui assure l’authentification, la confidentialité et l’intégrité des données pour les communications sur Internet. Ce protocole a été publié en 1999, et plus récemment, sa version TLS 1.3 a été publiée en 2018. Le chiffrement des communications entre deux systèmes est un cas d’utilisation quotidien de TLS. TLS est essentiel car il garantit que l’autre partie d’une connexion est bien celle qu’elle prétend être, illustre si les données conservent leur intégrité et offre un certain niveau de confidentialité via le chiffrement. TLS utilise une série d’algorithmes et de méthodes différents pour atteindre ces objectifs. Actuellement, c’est le protocole de sécurité le plus adopté et le plus déployé. Il convient particulièrement aux navigateurs Web et aux autres applications nécessitant un échange sécurisé de données sur le réseau via le protocole HTTPS. TLS peut également sécuriser des éléments tels que les e-mails et d’autres protocoles.

TLS et SSL

Lorsque l’on parle de TLS, on mentionne souvent Secure Socket Layer (SSL) ou même SSL/TLS. SSL est l’ancienne version de TLS. Nombreux sont ceux qui, dans l’industrie, font encore référence à TLS sous son ancien nom. Le terme TLS est utilisé dans la suite de cet article. Il est important de noter que les deux noms sont souvent utilisés de manière interchangeable. TLS est le successeur de SSL, aujourd’hui obsolète.

TLS est né du protocole Secure Sockets Layer (SSL) de Netscape et l’a remplacé. Le protocole a été rebaptisé TLS pour éviter les problèmes avec Netscape (ce qui crée encore une certaine confusion aujourd’hui). Le protocole TLS étant plus récent, la plupart des différences entre les deux sont distinctes. La maturité du protocole a été ajustée pour remédier à ses vulnérabilités et améliorer ses capacités d’intégration et de mise en œuvre. Par conséquent, TLS est plus efficace et plus sûr que SSL, car ses capacités d’authentification, de génération de clés et de prise en charge de différents algorithmes de chiffrement sont supérieures. TLS prend en charge des algorithmes plus récents et plus sûrs. Les deux ne sont pas interchangeables. Cependant, TLS offre une certaine rétrocompatibilité pour les capacités obsolètes. TLS gère l’échange de certificats (handshake) beaucoup plus rapidement que SSL. En 2021, l’IETF a officiellement supprimé les versions 1.0 et 1.1 de TLS, et les principaux fournisseurs, dont Apple et Microsoft, ont suivi le mouvement.

TLS et HTTPS

HTTPS est la version sécurisée du protocole HTTP (HypterText Transfer Protocol, protocole de transfert d’hypertexte). HTTP est le protocole utilisé par votre navigateur et serveur Web pour communiquer et échanger des informations. Lorsque le transfert de données est chiffré par SSL/TLS, on parle de HTTPS. Par conséquent, si votre site Web utilise HTTPS, toutes les informations sont chiffrées par des certificats SSL/TLS.

Que fait le protocole TLS ?

Le protocole TLS permet d’atteindre trois objectifs principaux liés à la sécurité TLS : intégrité, authentification et chiffrement.

Intégrité des données: TLS confirme que les données envoyées sur un réseau ne sont pas compromises.

Authentification: TLS certifie que les parties qui communiquent sont bien celles qu’elles prétendent être.

Confidentialité: TLS permet de dissimuler aux tiers les données transférées.

Comment fonctionne le protocole TLS ?

TLS repose sur une architecture en couches et sur un processus d’établissement de connexion sécurisé entre un client et un serveur.

Les couches du protocole TLS

Le protocole TLS peut être divisé en deux couches principales.

Le protocole d’enregistrement TLS protège les données des applications pendant leur transmission et vérifie leur intégrité et leur authenticité.

Le protocole de handshake TLS est responsable de l’authentification et de l’échange de clés nécessaires à l’établissement et à la sécurisation des sessions.

Le handshake TLS

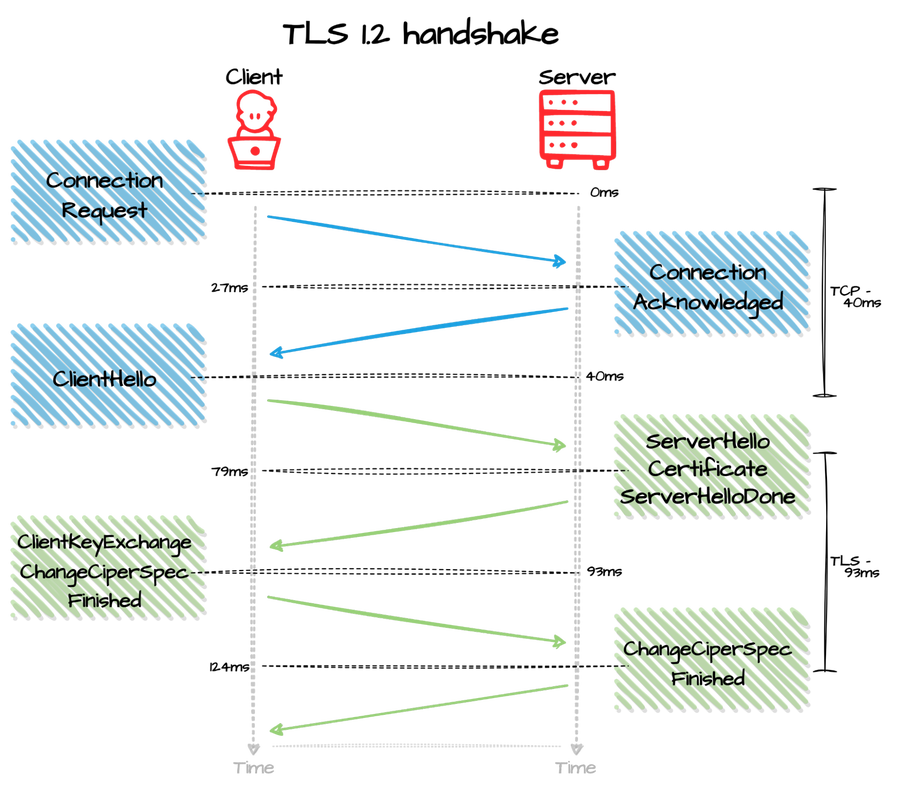

Le handshake TLS est un processus en plusieurs étapes. Le handshake TLS standard implique que le client et le serveur envoient des messages « hello », échangent des clés, des messages de chiffrement et un message de fin.

Le protocole de handshake TLS permet au client et au serveur de s’authentifier mutuellement et de négocier les clés de sécurité avant l’échange de données.

TLS vs SSL : quelle est la différence ?

Le protocole TLS est le successeur du protocole Secure Sockets Layer (SSL), développé à l’origine par Netscape. SSL est aujourd’hui obsolète et n’est plus considéré comme suffisamment sûr pour protéger les communications modernes.

Le protocole TLS a été conçu pour corriger les limites de SSL et améliorer la sécurité, l’efficacité et la prise en charge des algorithmes plus récents. Bien que les termes SSL et le protocole TLS soient parfois utilisés de manière interchangeable, seuls les protocoles TLS sont actuellement recommandés et déployés.

TLS vs HTTPS

HTTPS est la version sécurisée du protocole HTTP. Concrètement, HTTPS correspond à HTTP utilisant le protocole TLS pour sécuriser le transport des données.

Le protocole TLS protège donc les communications HTTPS en chiffrant les échanges entre le navigateur et le serveur, garantissant ainsi la confidentialité et l’intégrité des informations transmises.

Versions de TLS : 1.2 vs 1.3

Le protocole TLS 1.3 est la version la plus récente du protocole et introduit des améliorations importantes par rapport au protocole TLS 1.2.

Sur le plan de la sécurité, le protocole TLS 1.3 supprime les fonctionnalités plus anciennes et renforce les mécanismes de protection. En termes d’efficacité, il simplifie les échanges nécessaires à l’établissement d’une connexion sécurisée, ce qui contribue à des communications plus rapides et plus fiables, sans modifier l’objectif fondamental du protocole.

Le protocole TLS affecte-t-il les performances des applications Web ?

Le protocole TLS peut introduire un léger surcoût lié à l’établissement initial de la connexion sécurisée. Cependant, les versions modernes du protocole, notamment TLS 1.3, ont été conçues pour réduire cet impact. Dans la pratique, le protocole TLS permet aujourd’hui de sécuriser les communications sans compromettre significativement les performances des applications web.

Résumé

TLS est un protocole de sécurité largement déployé qui chiffre les données du texte en clair en texte chiffré et vice versa. TLS assure la sécurité et la confidentialité des données grâce à un trafic chiffré, empêchant ainsi les hackers d’exposer des données sensibles.

Si vous avez besoin d’aide pour comprendre et configurer TLS, Fastly peut vous aider.