Sie sind allgegenwärtig!

Bots sind die unsichtbare treibende Kraft hinter einem Großteil des modernen Internets. Ihre Auswirkungen (sowohl im Guten als auch im Schlechten) sind rund um den Globus zu spüren. Von Crawler Bots, die beliebte Suchmaschinen wie Google überhaupt erst möglich machen, bis hin zu Bots, die versuchen, sich Zugang zu Ihren Accounts zu verschaffen, um sensible Daten abzugreifen: Mindestens 40 % des gesamten Internet-Traffics sind auf Bots zurückzuführen. In diesem Artikel befassen wir uns mit der Welt der Bots – was sie sind, wie sie funktionieren und in welche Richtung sie sich entwickeln.

Bots (kurz für „Robots“ oder manchmal auch Internet-Bots genannt) sind Softwareprogramme, die für die automatisierte Ausführung von Aufgaben im Internet entwickelt wurden. Sie können so programmiert werden, dass sie automatisch Websites nach Daten durchsuchen, mit Nutzern über Chat-Schnittstellen interagieren, Formulare ausfüllen bzw. wiederkehrende Aufgaben ausführen. Normalerweise handelt es sich dabei um Aufgaben, die auch Menschen erledigen können, aber Bots sind weitaus effizienter, genauer und funktioneller als Menschen.

Wer verwendet Bots?

In der Vergangenheit waren Bots denjenigen vorbehalten, die über das nötige Know-how verfügten, um sie zu erstellen. Mittlerweile sind sie auch über seriöse Anbieter, Marktplätze oder sogar das Darknet erhältlich, um Einzelpersonen und Unternehmen beim Erreichen ihrer Ziele zu unterstützen. Jeder, der über das nötige technische Know-how oder genügend Geld verfügt, kann Bots für legitime oder böswillige Zwecke nutzen. Bots können folgende Formen annehmen:

Web-Crawler, mit denen Suchmaschinen Websites im Internet aufspüren, durchsuchen und indizieren

Automatisierte Account Scraper Bots, die versuchen, sich mit gestohlenen Anmeldedaten unbefugt Zugang zu Nutzerkonten auf verschiedenen Plattformen zu verschaffen

Click-Bots, die Klicks auf Onlinewerbung simulieren, um die Werbeeinnahmen künstlich in die Höhe zu treiben oder die Werbekampagnen der Konkurrenz zu sabotieren

Weitere Bot-Typen finden Sie hier.

Legitime vs. bösartige Bots

Zunächst möchten wir erwähnen, dass Bots oft als legitim oder bösartig eingestuft werden. Beide Arten von Bots weisen dieselbe Funktionsweise auf. Allerdings finden legitime Bots in legalen bzw. ethisch einwandfreien Aufgaben Anwendung – mit hoher Wahrscheinlichkeit nutzen Sie sie täglich! So verwenden Google und nahezu jede andere Suchmaschine Crawler Bots, um die bestmöglichen Suchergebnisse zu finden und zu liefern, und Assistenten wie Alexa und Siri sind Beispiele für Chatbots, die Sie bei zahlreichen Aufgaben unterstützen. Auch Translation Bots (zur Überwindung von Sprachbarrieren), Financial Bots (zur Unterstützung in Börsenangelegenheiten) oder unzählige andere Bots, die das moderne Leben erleichtern, sind aus heutiger Sicht kaum wegzudenken.

Zu den bösartigen Bots (manchmal auch als Bad Bots bezeichnet) gehören hingegen nicht nur solche, die in illegale Cyberkriminalität verwickelt sind, sondern auch Bots, die die Nutzungsbedingungen einer Anwendung oder die in der Datei robots.txt festgelegten Verhaltensregeln verletzen. Letzteres ist zwar per se nicht verboten, aber ethisch bedenkliche Handlungen wie diese verletzen die Absichten des Websitebesitzers und werden von uns daher ebenfalls als böswillig eingestuft. Bösartige Bots sind für einen erheblichen Teil des Internet-Traffics verantwortlich. Allein im 3. Quartal 2020 gingen von bösartigen Bots über 1,3 Milliarden Angriffe aus. Das sind über 15 Millionen Angriffe pro Tag!

Nutzung bösartiger Bots

Böswillige Bot-Angriffe haben zum Ziel, Unternehmen oder Einzelpersonen zugunsten von Hackern Schaden zuzufügen. Es gibt zwar zahlreiche Arten von bösartigen Bots, aber viele werden eingesetzt, um sich Zugang zu sensiblen Informationen zu verschaffen oder den normalen Betrieb eines Unternehmens zu stören.

Bösartige Bots können personenbezogene Daten wie Namen, Sozialversicherungsnummern, Kreditkartennummern, Nutzernamen, Passwörter usw. stehlen. Hacker haben es möglicherweise auf sämtliche sensiblen Daten abgesehen, auf die Sie über Ihren Computer zugreifen, und nutzen diese Informationen, um unbefugte Käufe zu tätigen, sich Zugang zu privaten Konten zu verschaffen und sogar, um Ihre Daten im Darknet zu verkaufen. Geben Sie zum Beispiel eines Ihrer Passwörter bei haveIbeenpwned.com ein. Diese beliebte Website durchsucht das Darknet nach Passwörtern, die in käuflichen Listen angeboten werden, und teilt Ihnen mit, wenn ein von Ihnen verwendetes Passwort kompromittiert wurde.

Bösartige Bots können aber auch dazu verwendet werden, normale Geschäftsabläufe zu stören. In der Regel werden solche Angriffe von Hackern durchgeführt, die darauf abzielen, Umsatzeinbußen herbeizuführen oder den Ruf eines Unternehmens auf dem Markt zu schädigen.

Hacktivisten setzen bösartige Bots darüber hinaus auf Regierungsbehörden oder Unternehmen an, die nicht ihren Überzeugungen entsprechen. In jüngster Zeit haben antirussische belarussische Hacktivisten im Russland-Ukraine-Krieg den russischen Truppenaufmarsch durch Bot-Angriffe behindert, indem sie die Streckenführung des staatlichen Eisenbahnsystems manipulierten und es dadurch lahmlegten. Auch Hackergruppen wie Anonymous treten in diesem Zusammenhang häufig in Erscheinung.

Die Gründe für Angriffe sind schier endlos, und dies sind nur einige Beispiele dafür, wie Angreifer versuchen, ihre Ziele zu erreichen. Lesen Sie unseren Artikel über die verschiedenen Arten bösartiger Bots, um mehr über die häufigsten Bot-Typen zu erfahren, die derzeit im Einsatz sind.

Vektoren von Bot-Angriffen

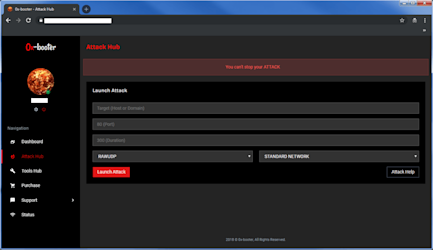

Sie greifen gerade vom Frontend der Fastly Website auf diesen Artikel zu. Bösartige Bots wählen bei Zugriffen auf Anwendungen einen ganz anderen Blickwinkel aus. Denn bösartige Bots werden von Command Line Interfaces (CLI) oder von grafischen Nutzeroberflächen (GUIs) aus gestartet, die anwenderfreundliche Overlays erstellen, mit denen selbst unerfahrene Hacker Angriffe starten können.

Bei Angriffen über ein CLI werden Bots mit Anweisungen versehen, zu deren Ausführung sie nicht auf das Internet zugreifen müssen, wie menschliche Nutzer es tun würden. Gelingt es dem Bot, Informationen abzugreifen, werden die Ergebnisse ebenfalls in diesem Fenster angezeigt.

Das Starten eines Angriffs von einer GUI-Plattform aus ist so einfach wie das Bedienen einer beliebigen Software. Die Nutzeroberfläche teilt Ihnen mit, welche Eingaben erforderlich sind, und mit einem Klick auf einen Button können Sie einen Angriff auf eine Anwendung Ihrer Wahl starten. Das nachfolgende Beispiel zeigt einen käuflichen DDoS-for-hire-Service, der ein Botnetz aus Zehntausenden Bots nutzt, um Angriffe von mindestens 500 Gbit/s auf eine bestimmte Anwendung zu starten. Um das Ausmaß zu verdeutlichen: Ein groß angelegter DDoS-Angriff wird in der Regel mit 50 Gbit/s oder mehr gemessen. Dieser Service bietet also jedem, der das nötige Kleingeld hat, ein zehnmal so hohes Traffic-Volumen!

Die Zukunft der Bots

Die kontinuierliche Weiterentwicklung von KI und maschinellem Lernen treibt auch die Entwicklung von Bots für alle denkbaren Anwendungsbereiche voran. Bots, die sich die neuesten Errungenschaften in diesen Bereichen zunutze machen, werden in ihrer Kommunikationsweise bzw. in der Automatisierung von Aufgaben immer weniger von Menschen zu unterscheiden sein. So werden sich Chatbots, die die neuesten Fortschritte in der Verarbeitung natürlicher Sprache (NLP) und ihre großen Sprachmodelle (LLM) nutzen, künftig noch menschlicher anfühlen, wenn sie auf Nachrichten antworten. Vielleicht werden sogar Filme wie Her Wirklichkeit, in denen sich KI-Chatbots so real verhalten, dass Menschen sich in sie verlieben (wir wollen hier niemanden verurteilen).

Bahnbrechende Fortschritte in den Bereichen künstliche Intelligenz und maschinelles Lernen stellen auch für Anwendungssicherheitsexperten eine große Herausforderung dar, da bösartige Bots immer schwieriger zu erkennen sind. Viele bewährte Ansätze zur Erkennung und Blockierung werden bösartigen Bots, die sich modernste Technologien aneignen, bald nicht mehr gewachsen sein – und Sicherheitsexperten werden unter Druck stehen, ihre Ansätze anzupassen, um ihre Kunden weiterhin zu schützen. Aber die Realität ist wahrscheinlich gar nicht so düster wie das Bild, das wir hier zeichnen. Im Katz-und-Maus-Spiel zwischen Sicherheitsexperten und Hackern entstehen durch technologische Fortschritte neue Cyber-Schlachtfelder, auf denen beide Seiten vorübergehend die Oberhand zu gewinnen versuchen. Es wird immer erfolgreiche Angriffe durch bösartige Bots geben, aber erfahrungsgemäß gibt es keine Bedrohung, die von Fachleuten nicht rechtzeitig abgewehrt werden kann.

Automatisiertes Bot-Management

Bösartige Bots können sich negativ auf Ihr Unternehmen und das Kundenerlebnis auswirken. Die Fastly Next-Gen WAF erkennt und blockiert böswillige Bot-Aktivitäten im Handumdrehen und schützt Ihre Anwendungen und APIs vor einer Vielzahl von Angriffsszenarien, die von Bots ausgehen können. Unsere WAF ist eine bewährte Lösung für Unternehmen aller Größenordnungen auf der ganzen Welt. Entdecken Sie, was sie so alles kann.