Streaming unter Beschuss: Schutz von Onlinemedien vor wachsenden Bedrohungen

Ihre wertvollen Inhalte, sensiblen Daten und große Reichweite machen Online-Broadcaster zu Hauptzielen von Cyberangriffen. Zu den Bedrohungen gehören DDoS-Angriffe, Credential Stuffing und Piraterie, die oft finanziell oder politisch motiviert sind.

Auf dieser Seite

Einleitung

Die immer bessere Verfügbarkeit von Hacking-Tools und -Techniken führt gleichzeitig zu einem kontinuierlichen Anstieg von Bedrohungen für die Onlinesicherheit. Unternehmen sehen sich immer neuen Bedrohungen ausgesetzt – von Ransomware über Phishing bis hin zu Credential Stuffing und Distributed-Denial-of-Service-Angriffen (DDoS). Und Anbieter von Onlinemedien sind seit jeher ein beliebtes und ständiges Ziel. In diesem Bericht befassen wir uns mit der aktuellen Bedrohungslage beim Medien-Streaming und liefern branchenspezifische Empfehlungen für Maßnahmen zur Abwehr böswilliger Akteure.

Eine von allen Seiten unter Beschuss geratene Branche

Seit Jahren sind Online-Broadcaster aufgrund der wertvollen Inhalte, die sie hosten, der großen Reichweite ihrer Plattformen und der damit verbundenen erheblichen finanziellen Risiken besonders stark von Cyberangriffen betroffen. Streaming-Plattformen und Broadcaster verwalten große Mengen sensibler Daten, darunter Nutzerdaten, Zahlungsinformationen und Content-Rechte. Dies macht sie attraktiv für Hacker, die solche Daten stehlen, für Erpressungsversuche nutzen oder sie anderweitig zu Geld machen wollen.

Cyberkriminelle nehmen auch Broadcaster ins Visier, um sie durch DDoS-Angriffe zu lahmzulegen, was bei hochkarätigen Events zu erheblichen Umsatzeinbußen führen kann. Ausfälle können den Ruf eines Broadcasters und das Vertrauen der Kunden schädigen. Darüber hinaus sind Broadcaster dem ständigen Risiko von Credential-Stuffing-Angriffen ausgesetzt, bei denen gestohlene Zugangsdaten verwendet werden, um sich unbefugten Zugriff auf Accounts zu verschaffen und schließlich die Kontrolle über diese Accounts zu übernehmen.

Auch Nachrichtenportale, die bestimmte Standpunkte vertreten, geraten oft ins Visier von Cyberangriffen, die darauf abzielen, sie zum Schweigen zu bringen oder ihre Abläufe zu stören. Staatlich unterstützte Angreifer oder unabhängige Hacktivistengruppen verüben solche Angriffe oft mit dem Ziel, eine bestimmte politische Agenda durchzusetzen oder sich für eine vermeintlich voreingenommene Berichterstattung zu rächen. Mit zunehmendem Einfluss der Medien auf den öffentlichen Diskurs werden sie zu einem immer bedeutenderen Ziel im digitalen Raum.

Hinzu kommt, dass Content sehr wertvoll sein kann. Besonders beliebte Angriffsziele sind vorzeitig veröffentlichte Filme oder aufmerksamkeitsstarke große Live-Events, die sich als lukrativ für Raubkopien erweisen. Angesichts des stetigen Wachstums von Streaming-Plattformen und der zunehmenden Menge an Inhalten sehen sich Anbieter mit anhaltenden Sicherheitsrisiken konfrontiert, etwa durch die gemeinsame Nutzung von Passwörtern. Viele Plattformen haben begonnen, dieses Problem durch strengere Richtlinien und Optionen wie kostenpflichtige Sharing-Modelle zu lösen.

Die obigen Beispiele zeigen deutlich, dass in der Streaming-Branche strenge Sicherheitsmaßnahmen erforderlich sind, um die redaktionelle Integrität, Daten und Ressourcen, den Ruf und die oft komplexe digitale Infrastruktur zu schützen.

Cyberangriffe sind auf dem Vormarsch

Vor kurzem haben wir die neueste Version des Threat Insights Report von Fastly veröffentlicht, aus dem hervorgeht, dass 91 % der Cyberangriffe – ein Anstieg von 69 % ggü. dem Vorjahr – auf mehrere Kunden abzielten, wobei Massenscan-Techniken eingesetzt wurden, um Softwareschwachstellen aufzudecken und auszunutzen. Die Daten zeigen einen alarmierenden Trend bei breit angelegten Angriffen, und geben Einblick in die neuesten Angriffstrends und -techniken im gesamten Bereich der Webanwendungs- und API-Sicherheit.

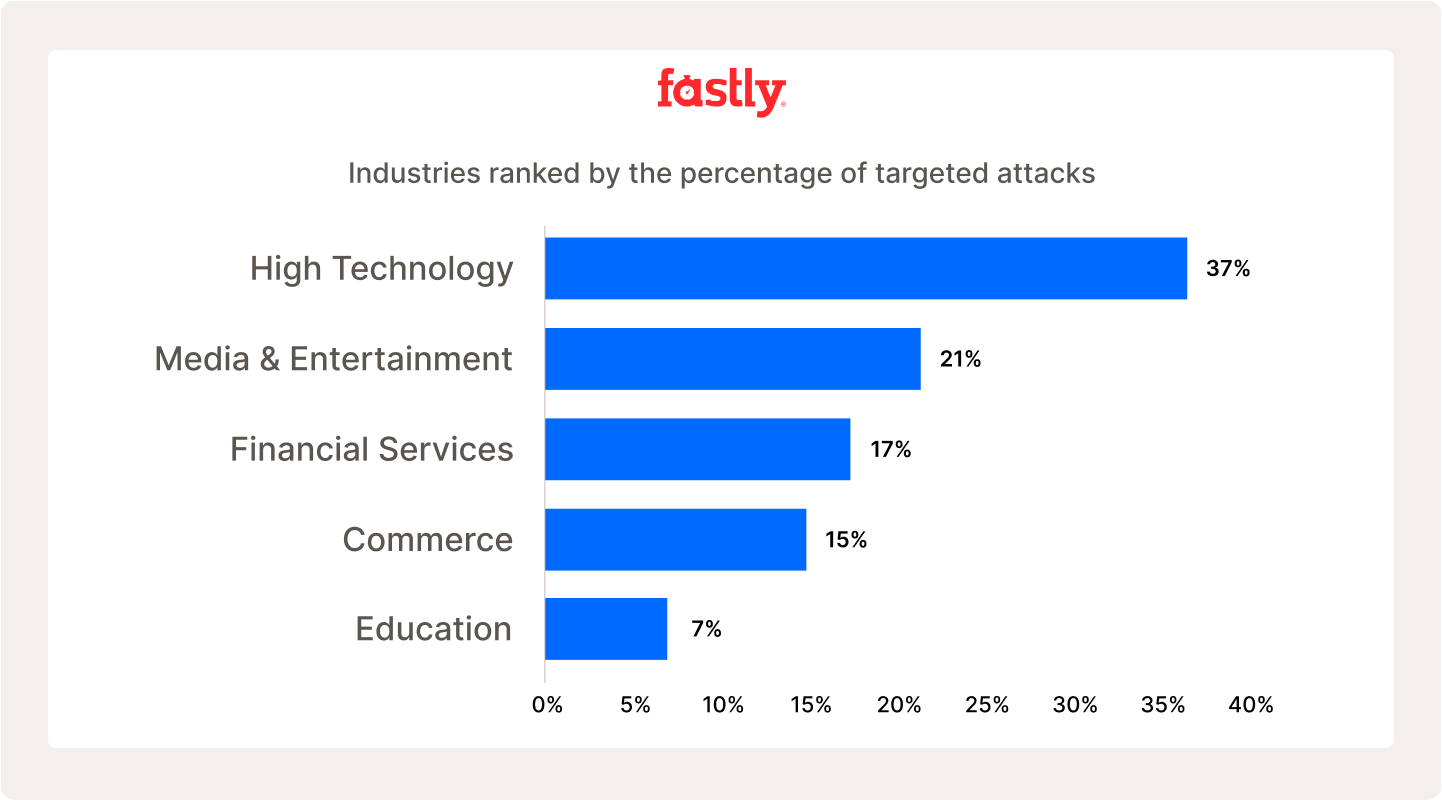

Die Medien- und Unterhaltungsbranche war am zweithäufigsten von Angriffen betroffen (21 %). Einzig im High-Tech-Bereich kam es zu einer noch höheren Anzahl an Angriffen, was wahrscheinlich auf die weitreichenden Auswirkungen erfolgreicher Angriffe auf viele, wenn nicht sogar alle Nutzer der entsprechenden Services zurückzuführen ist. Die Daten zeigen auch, dass Angreifer sich nicht mehr nur auf einzelne Unternehmen konzentrieren. 19 % der von Fastly beobachteten gezielten Angriffe richteten sich gegen mehr als 100 Kunden gleichzeitig!

Unsere NLX wird mit zunehmendem Wachstum unseres Netzwerks immer effektiver, sodass wir ein immer größeres Traffic-Volumen im Auge behalten und das Verhalten von Angreifern immer besser analysieren können.

Die zuvor genannten Ergebnisse basieren auf Sicherheitsdaten, die vom 11. April bis zum 30. Juni 2024 von Fastlys Network Learning Exchange (NLX), dem kollektiven Bedrohungsdaten-Feed der Fastly Next-Gen WAF, erfasst wurden. Diese Ergebnisse wurden bereits im Fastly Threat Insights Report veröffentlicht.

Vorteile eines CDN

Ein CDN kann den Schutz vor Onlineangriffen deutlich verbessern. Als Schutzschild zwischen dem Origin-Server einer Anwendung und Cyberbedrohungen dient es zur Abwehr verschiedener Angriffstypen, insbesondere von DDoS-Angriffen. Wenn Angreifer versuchen, eine Website mit Traffic zu überfluten, kann ein CDN dank seiner riesigen Speicherkapazität den unerwünschten Traffic absorbieren und auf sein weltweit verteiltes Servernetzwerk aufteilen. So wird der Origin-Server entlastet und vor dem Absturz bewahrt, sodass legitime Nutzer weiterhin auf die Website zugreifen können.

Zusätzlich zur DDoS-Abwehr bieten CDNs verbesserten Schutz vor Cyberangriffen wie Webanwendungs-Exploits und Bot-Aktivitäten. Viele CDNs lassen sich mit Web Application Firewalls (WAFs) integrieren, die eingehende Anfragen untersuchen und schädlichen Traffic herausfiltern, bevor er den Origin-Server erreicht. WAFs können SQL-Injection-Versuche, Cross-Site Scripting (XSS) und andere häufige Schwachstellen blockieren, die von Hackern bevorzugt ausgenutzt werden. Außerdem verfügen einige WAFs über integrierte Bot-Management-Systeme, die legitime Nutzer von schädlichen Bots unterscheiden und so das Risiko von Credential Stuffing, Scraping und anderen automatisierten Bedrohungen senken.

Dank der Skalierbarkeit und Speicherkapazität eines CDN können Unternehmen die Ausfallsicherheit und Performance ihrer Webanwendungen verbessern und gleichzeitig eine sichere Onlinepräsenz gewährleisten. Besuchen Sie unsere Seite zum Thema DDoS-Abwehr, um mehr über die entsprechende Online-Sicherheitslösung von Fastly zu erfahren.

Fallstudie: Forensische Wasserzeichen als mögliche Lösung für Piraterie

Forensische Wasserzeichen sind eine technische Methode, mit der unsichtbare Markierungen in Video-, Audio- oder Bilddateien eingebettet werden. So können Eigentümer von Inhalten nicht autorisierte Kopien bis zu ihrem Ursprung zurückverfolgen. Im Gegensatz zu herkömmlichen Wasserzeichen sind forensische Wasserzeichen für den Betrachter nicht sichtbar und halten gängigen Manipulationsformen wie Neukodierung, Zuschnitt oder Komprimierung stand.

Dabei werden Daten in den eigentlichen Content eingebettet, darunter Kenndaten oder eindeutige Codes, die mit bestimmten Nutzern oder Distributionskanälen verknüpft sind. Wenn Raubkopien von Inhalten online gestellt werden, kann das eingebettete Wasserzeichen extrahiert und analysiert werden, um die Quelle des Verstoßes zu ermitteln. Dies hilft Content-Eigentümern, rechtliche Schritte einzuleiten oder die Sicherheit zu verbessern.

Obwohl diese Methode noch nicht weit verbreitet ist, werden forensische Wasserzeichen bei Streaming-Medien zunehmend eingesetzt, um hochwertige Inhalte zu schützen, insbesondere in den ersten Veröffentlichungsphasen, in denen das Risiko von Piraterie hoch ist. Forensische Wasserzeichen lassen sich sowohl in Live- als auch in On-Demand-Streams integrieren und können zusammen mit Echzeitüberwachungssystemen eingesetzt werden, um Daten-Leaks rasch aufzudecken. Dieser Ansatz sorgt für eine starke Abschreckung im Kampf gegen Raubkopien, da die Verantwortlichen für Verstöße zur Rechenschaft gezogen werden.

Überdenken Sie Ihren Sicherheitsansatz

Beim Streaming sind herkömmliche Sicherheitsmaßnahmen wie Firewalls und Verschlüsselung, die in eine agile und skalierbare Architektur integriert sind, aber nach wie vor unverzichtbar. Da sie innerhalb der Infrastruktur an zentraler Stelle implementiert sind, setzen moderne Sicherheitsstrategien zunehmend auf adaptive Tools, die dynamisch und in Echtzeit auf Bedrohungen reagieren können.

Aufgrund des hart umkämpften Marktes für Onlineunterhaltung ist es unerlässlich, dass diese fortschrittlichen Abwehrmaßnahmen ohne Reibungsverluste implementiert werden, die das Onlineerlebnis verlangsamen, wie etwa zu viele Authentifizierungsschritte oder Traffic-Filterung, die zu Latenz führt. Der Schlüssel liegt in einem gut durchdachten und strukturierten Sicherheitskonzept, das proaktiv, flexibel und auf den Nutzer ausgerichtet ist und für effektive Sicherheit sorgt, ohne selbst zum Hindernis zu werden.

Und genau hier kommt die Fastly Next-Gen WAF ins Spiel. Im Gegensatz zu herkömmlichen Systemen nutzen moderne WAFs fortschrittliche Technologien wie Machine Learning, Verhaltensanalysen und Echtzeit-Bedrohungsdaten, um Angriffe zu erkennen und abzuwehren. Sie bieten maßgeschneiderten Schutz, um unerwünschten Traffic zu erkennen und zu blockieren, ohne legitime Nutzer einzuschränken, und sorgen so für ein reibungsloseres und sichereres Streaming-Erlebnis.

Für Streaming-Anbieter geht es bei der Investition in starke Sicherheitsmaßnahmen nicht nur darum, Ausfälle zu verhindern, sondern auch darum, ihre Marke zu schützen, das Vertrauen des Publikums zu wahren und eine kontinuierliche Interaktion zu gewährleisten. Wenn Content Creator die Bedrohungen, denen sie ausgesetzt sind, und die verfügbaren Lösungen kennen, können sie sich besser schützen und sich auf das konzentrieren, was wirklich wichtig ist: die Bereitstellung hochwertiger Inhalte für ihr Publikum.

Weiterführende Ressourcen

Viele CDNs bieten ähnliche Services, unterscheiden sich aber voneinander. Egal ob Sie Ihre Performance und Sicherheit verbessern wollen oder ein CDN für den Einstieg suchen, mit diesen Tipps gelingt es Ihnen, die Spreu vom Weizen zu unterscheiden.

Die Wahl der falschen Lösung kann zu einer hohen Anzahl von Fehlalarmen, anfälligen AppSec-Konfigurationen und hohen Wartungskosten führen. Deshalb ist es wichtig zu wissen, worauf Sie achten sollten.

Beurteilen Sie Edge-Cloud-Plattformen, um die beste Wahl für Ihre geschäftlichen Anforderungen zu treffen.

Erfahren Sie, wie Fastly führende Onlinemedien dabei unterstützt, ansprechende Zuschauererlebnisse zu bieten.

Erleben Sie ein leistungsfähigeres globales Netzwerk.

Bei unserem Netzwerk dreht sich alles um mehr Effizienz. Mit unseren strategisch verteilten Points of Presence (POPs) können Sie Ihre Services ganz nach Bedarf skalieren und Ihre Inhalte selbst bei großen Events und Traffic-Spitzen unterbrechungsfrei ausliefern. Holen Sie sich die Gewissheit von zuverlässiger Performance – egal, wo Ihre Nutzer gerade surfen, streamen, einkaufen oder mit Ihrem Unternehmen interagieren.

497 Tbit/s

Edge-Netzwerk-Kapazität1

150 ms

Mittlere Purge-Dauer2

>1,8 Billionen

Täglich bediente Requests4

fast 90 % der Kunden

führen die Next-Gen WAF im Blocking Mode aus3

Stand: 31. Dezember 2024

Stand: 31. März 2022

Stand: 31. März 2021

Stand: 31. Juli 2023

Support-Pläne

Fastly bietet je nach Anforderungsprofil verschiedene Support-Pläne an: Standard, Gold und Enterprise.

Standard

Kostenlos und verfügbar, sobald Sie sich bei Fastly registrieren.

Gold

Proaktive Benachrichtigungen bei schwerwiegenden Störungen, kürzere Antwortzeiten bei Störungen rund um die Uhr und eine 100%ige Uptime-Garantie, die in Ihrem Service Level Agreement (SLA) festgelegt ist.

Enterprise

Sie profitieren zusätzlich von Notfalleskalationen für Supportfälle sowie Antworten auf Anfragen rund um die Uhr (nicht nur bei Störungen).