Fastly Attribute Unmasking

Der DDoS-Schutz von Fastly nutzt unser adaptives Attribute Unmasking, um DDoS-Angriffe auf Anwendungen automatisch zu erkennen, zu analysieren und abzuwehren.

Auf dieser Seite

Datenblatt: Attribute Unmasking

Das adaptive Verfahren hinter dem DDoS-Schutz von Fastly

Fastlys adaptives Attribute Unmasking erkennt, analysiert und verhindert automatisch DDoS-Angriffe auf Anwendungen und APIs. Das von Fastly entwickelte Verfahren ist äußerst präzise und in der Lage, DDoS-Angriffe innerhalb von Sekunden abzuwehren. Es handelt sich dabei um ein zentrales Verfahren bei Fastlys DDoS-Schutz, das auf drei Grundprinzipien basiert:

Schnelle und präzise Erkennung von Angriffs-Traffic

Vermeidung von False Positives für eine zuverlässige Angriffsabwehr

Täuschung als Verteidigungstaktik: Weitergabe minimaler Informationen an Angreifer

Schnelle und zuverlässige Erkennung von Angriffs-Traffic

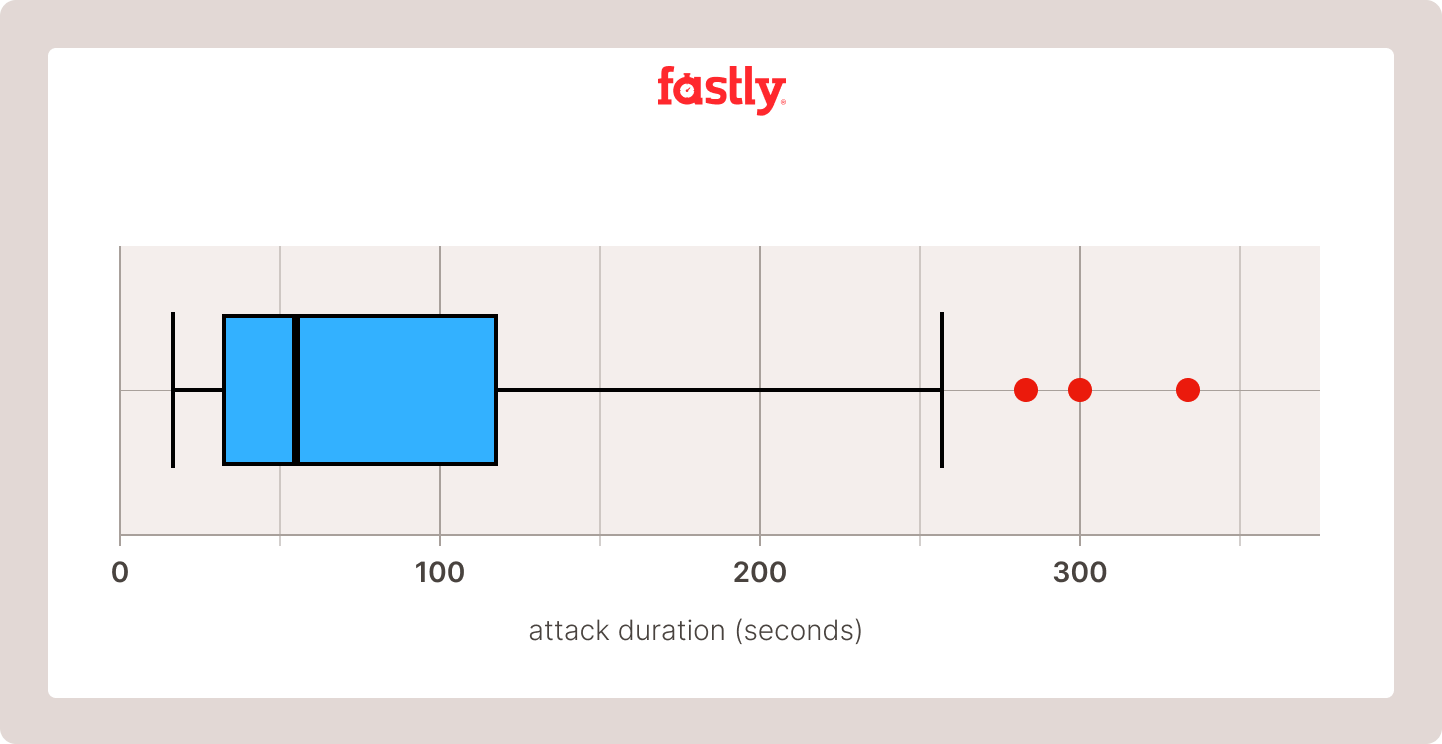

Ein wesentlicher Vorteil von Attribute Unmasking ist die schnelle Erkennung. Die meisten Angriffe entwickeln sich schnell von null Anfragen pro Sekunde (RPS) auf Millionen oder Hunderte Millionen RPS und dauern oft weniger als eine Minute. Wirft man einen Blick auf die von Fastly über einen Zeitraum von 90 Tagen gesammelten Daten, so sind Angriffe oft schon vorbei, bevor ein Mensch auf sie aufmerksam wird und entsprechend reagieren kann. (Abbildung 1):

Abbildung 1: Beobachtete Angriffsdauer in Sekunden

90 % der Angriffe dauerten insgesamt 150 Sekunden oder weniger.

50 % der Angriffe dauerten weniger als 52 Sekunden.

Um eine möglichst schnelle Angriffsabwehr zu gewährleisten, finden Attribute Unmasking und Entscheidungsfindung beim DDoS-Schutz von Fastly auf der weltweit verteilten Edge und nicht in einer zentralisierten Umgebung mit geringerer Kapazität statt, in der es zwangsläufig zu Engpässen käme. Aufgrund unseres softwaredefinierten Netzwerks sind Sie auf keine spezielle Hardware oder andere Komponenten wie Router angewiesen. Außerdem versetzt es unser Attribute Unmasking in die Lage, Angriffs-Traffic schnell und flexibel zu verarbeiten, zu analysieren und zu kategorisieren und effektiv darauf zu reagieren, ohne dabei den legitimen Traffic zu beeinträchtigen.

Präzise Erkennung

Angriffe von organischem Traffic zu unterscheiden, ist oft nicht leicht, da sich ausgeklügelte Angriffe oft kaum von legitimem Traffic unterscheiden. Eine zuverlässige Bedrohungsabwehr bedeutet somit natürlich auch höhere Kosten für Ihr Security Team (Zeit-, Ressourcen- und Computing-Aufwand, geschäftliche Auswirkungen usw.). Attribute Unmasking identifiziert Angreifer präzise anhand einer umfassenden Liste von Merkmalen, die in Layer-3- und Layer-4-Headern, TLS-Informationen, Layer-7-Daten usw. enthalten sind. Dazu gehören auch Merkmale wie IP-Adresse, HTTP-Protokoll, TLS-Eigenschaften, GeoIP, Möglichkeiten, Zugang zum Netzwerk zu erhalten und das Netzwerk zu verlassen, und vieles mehr. Unser Attribute Unmasking nimmt Metadaten von eingehenden Anfragen auf und extrahiert iterativ die Elemente, die der Form und dem Volumen des Angriffs-Traffics entsprechen. Bei diesem Verfahren handelt es sich um die genaueste und sicherste Methode zur Angriffserkennung und -abwehr, da fast jeder Angriff einzigartige Merkmale aufweist.

Unser Attribute Unmasking basiert auf einem modularen System, das es uns ermöglicht, unsere Erkennungs- und Abwehrfunktionen bei Entdeckung neuer Angriffsarten schnell zu verstärken, ohne dafür einen völlig neuen Schutzmechanismus entwickeln zu müssen. Wenn neue Angriffstechniken wie Rapid Reset auf der Bildfläche erscheinen, fügt Fastly seinen Erkennungs- und Abwehrmodulen einfach ein paar neue Features hinzu. So bleiben unsere Antwortzeiten selbst bei neuartigen Cyberangriffen extrem kurz.

Und das Beste ist: Unsere Kunden müssen sich keine Sorgen machen, da DDoS-Angriffe schnell und präzise erkannt und automatisch abgewehrt werden.

Sichere Abwehr

Jedes automatisierte System birgt das Risiko, Fehlalarme zu generieren und legitimen Traffic zu blockieren. Ob allein oder in Kombination mit menschlichen Fehlern – automatisierte Systeme sind seit langem als Ursache für Ausfälle bekannt. Bei zu flexiblen Sicherheitsrichtlinien kann es jedoch zu tatsächlichen Angriffen kommen.

Attribute Unmasking setzt auf eine schnelle Erkennung und genaue Extraktion von Signaturen und implementiert sichere Schutzmaßnahmen, ohne dabei legitimen Traffic zu beeinträchtigen. Die Abwehrmechanismen sind ständig aktiv und gelten durchwegs als sicher, da sie eingehenden Validierungen und Codeüberprüfungen unterzogen wurden. Attribute Unmasking lässt sich durch mehrere synchronisierte Angriffe nicht aus der Ruhe bringen und ist außerdem in der Lage, mehrere Angriffe gleichzeitig abzuwehren, sodass die Performance und Verfügbarkeit Ihrer Services unabhängig vom Angreifer gewährleistet bleibt.

Täuschungstaktiken

Informationen sind die beste Waffe gegen DDoS-Angriffe. Wenn Angreifer Informationen über ein Netzwerk erhalten oder Erkenntnisse aus früheren Angriffsversuchen gewinnen, fließen diese Daten in die Planung weiterer Angriffe ein. Es ist ein sich ständig weiterentwickelndes Katz- und Mausspiel, und Angreifern Informationen vorzuenthalten motiviert sie unterm Strich dazu, ihre Taktik zu ändern und sich anzupassen. Die meisten Plattformen handeln schnell, wenn sie Angriffe erkennen. Sie kappen entweder die Verbindung zum Angreifer oder verweigern ihm auf andere Weise den Zugang. Dies signalisiert dem Angreifer, dass er entdeckt wurde und dass er – sollte er dieselbe Angriffsmethode erneut versuchen – wahrscheinlich leichter erkannt und blockiert wird. Attribute Unmasking minimiert absichtlich die Menge und Art der Informationen, die an Angreifer zurückgegeben werden.

Attribute Unmasking in Aktion

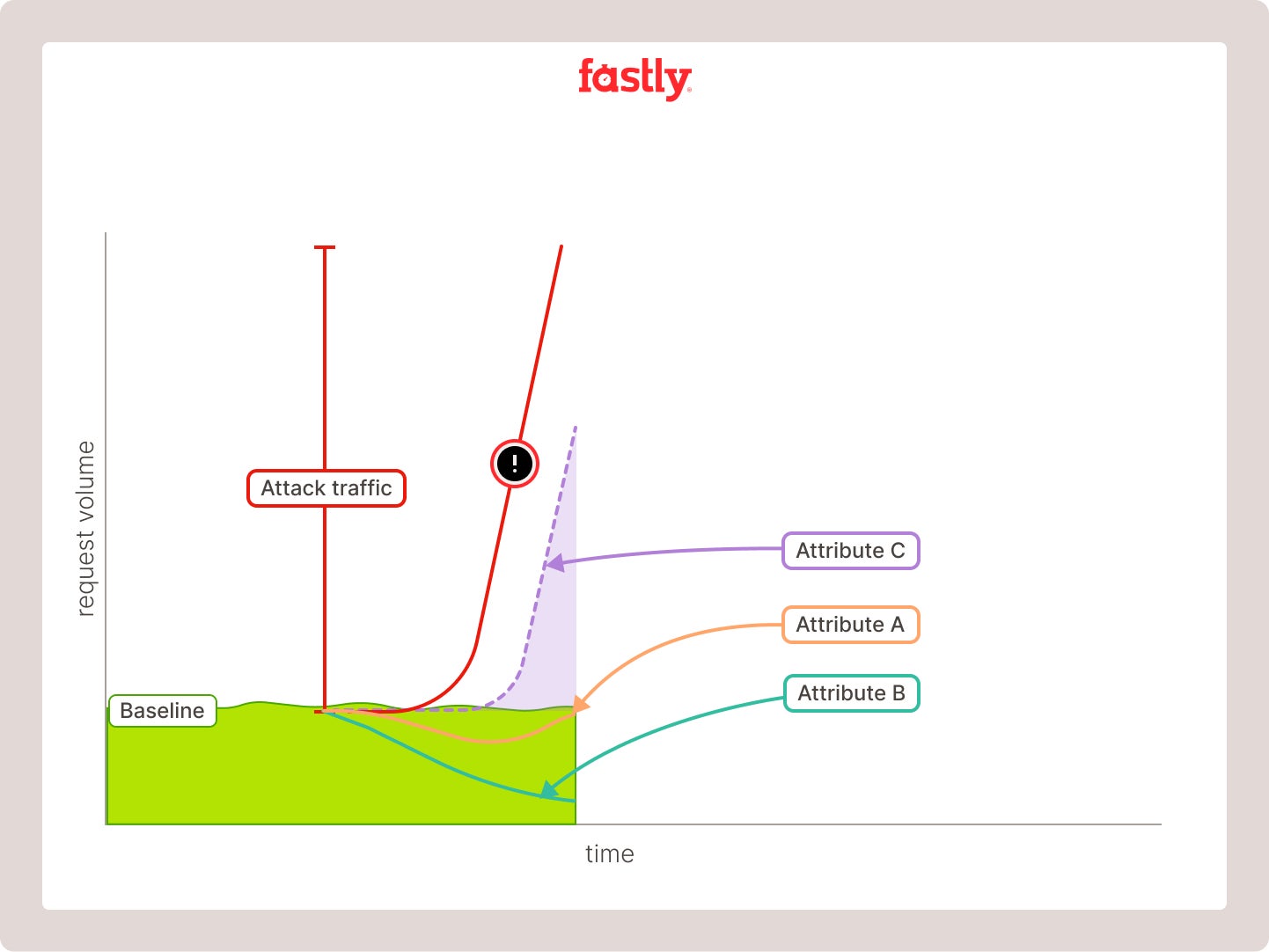

Hier ein vereinfachtes Beispiel dafür, wie Attribute Unmasking einen DDoS-Angriff auf einen unserer Kunden erkennt, analysiert und abwehrt. Attribute Unmasking überwacht den Traffic unserer Kunden laufend auf ungewöhnliche Traffic-Spitzen (Abbildung 2).

Abbildung 2: Erkennung eines Beispielangriffs

Wenn ein Angriff erkannt wird, testet Attribute Unmasking innerhalb von Millisekunden einzelne Attribute, bis eines ermittelt werden kann, das am genauesten mit der Angriffskurve übereinstimmt (Abbildung 3).

Abbildung 3: Testen auf individuelle Attribute

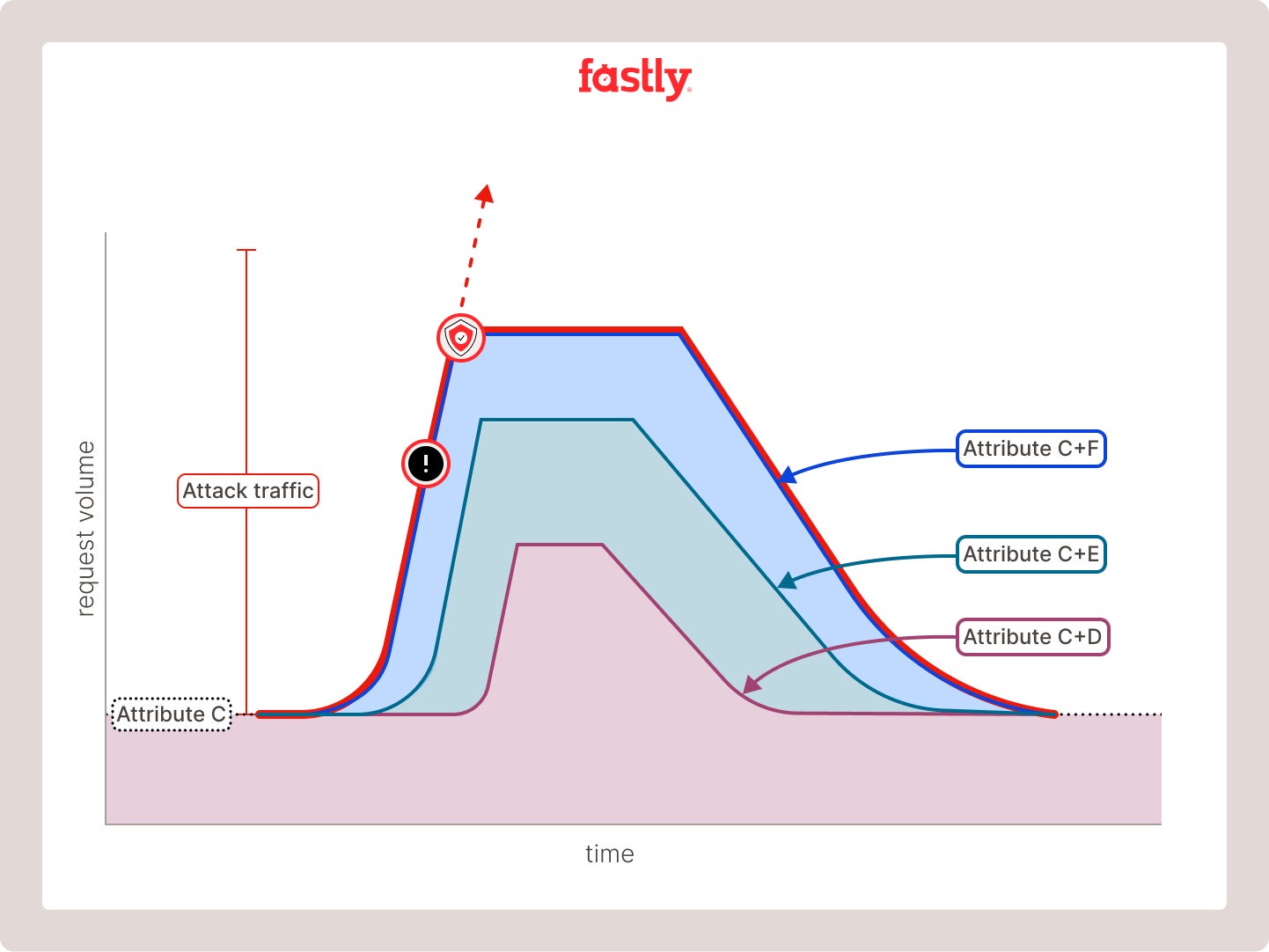

Sobald Attribute Unmasking ein erstes Attribut mit der höchsten Übereinstimmung gefunden hat, wird dieser Prozess schnell wiederholt und durch zusätzliche Merkmale ergänzt. So entsteht schrittweise eine Gleichung, die den Angriffs-Traffic immer besser abbildet. Mit jedem weiteren Attribut, das der Gleichung hinzugefügt wird, wird weniger Flexibilität benötigt, um das Modell weiter zu verbessern. Dieser Prozess wird fortgesetzt, bis unser Attribute Unmasking eine eindeutige Gleichung erstellt hat, die dem Angriffs-Traffic entspricht und Angriffe anhand des einzigartigen Profils des Angreifers zuverlässig blockiert (Abbildung 4).

Abbildung 4: Testen mehrerer Attribute

Dies mag nach einem rechenintensiven Verfahren klingen, aber die Erkennung, Analyse und Abwehr erfolgt dank der Leistungsfähigkeit und Geschwindigkeit von Fastlys globaler Edge innerhalb von Sekunden. Und auch wenn es sich bei unserem Beispiel um einen vereinzelten Angriff handelt, ist Fastly in der Lage, mehrere gezielte Angriffe aus unterschiedlichen Quellen gleichzeitig abzuwehren.

Angesichts der zunehmenden Komplexität und Häufigkeit von DDoS-Angriffen sind komplizierte oder manuelle Lösungen nicht länger zielführend. Attribute Unmasking bietet eine automatisierte Lösung zur genauen Erkennung, Analyse und Abwehr von DDoS-Angriffen auf Ihre Apps und APIs. Es handelt sich dabei um ein zentrales Verfahren bei Fastlys DDoS-Schutz, das innerhalb von Sekunden einsatzbereit ist und keine Feinabstimmung erfordert. So spart Attribute Unmasking Ihrem Team jede Menge Ressourcen und bietet gleichzeitig eine effektive Sicherheitslösung, mit der Endnutzer bei Angriffen nicht mit Performance- und Verfügbarkeitseinbußen rechnen müssen. Wenn Sie mehr darüber erfahren möchten, wie Fastlys DDoS-Schutz Ihnen dabei helfen kann, die Auswirkungen von DDoS-Angriffen auf Anwendungen automatisiert zu minimieren, dann sprechen Sie mit uns.